Unterstützung von Fallbearbeitung durch automatische Informationsauswertung

Zur Unterstützung der Kommunikation mit Politik und Anwendern findet am 15. Oktober 2019 im Fraunhofer-Forum Berlin der »Fraunhofer-Tag der Öffentlichen Sicherheit« statt, in dessen Rahmen sieben Fraunhofer-Institute mit ausgewählten Exponaten den aktuellen Stand ihrer Forschungsarbeit beleuchten. Das Fraunhofer FKIE zeigt einen Demonstrator zur automatischen Informationsauswertung als Beispiel der Forschungsarbeiten für die BOS im Bereich der Überwachung. Das Tool zur Unterstützung polizeilicher Fallbearbeitung kombiniert drei verschiedene Informationsquellen und bereitet die Ergebnisse für die Auswertung durch den Anwender auf.

Das Fraunhofer-Institut für Kommunikation, Informationsverarbeitung und Ergonomie FKIE unterstützt im Rahmen langjähriger Zusammenarbeit die Bundeswehr, aber auch Behörden und Organisationen mit Sicherheitsaufgaben wie Bundespolizei und BSI in den Bereichen Überwachung/Aufklärung und Führung. Es leistet so einen aktiven Beitrag zum Ausbau der Handlungsfähigkeit seiner Partner und – damit verbunden – der Gewährleistung wichtiger Bereiche der Sicherheit in Deutschland. Hierbei wird die gesamte Verarbeitungskette von Daten und Informationen einbezogen, vom Datengewinn, über die Übertragung und Verarbeitung zur Information, zur nutzergerechten Darstellung und einem zuverlässigen Schutz.

Automatisierte Sprachverarbeitung als Ausgangspunkt

Der Demonstrator dient der Unterstützung der polizeilichen Fallbearbeitung durch die automatisierte Bereitstellung zusätzlicher Informationen. Seine Leistung ergibt sich aus dem Zusammenspiel mehrerer Module. Ausgangspunkt der Fallbearbeitung ist eine Telekommunikationsüberwachung (TKÜ). Diese kann sich auf eine Person beziehen oder eine Server-Überwachung (Account-Überwachung) sein. Das vorliegende Anwendungsszenario geht davon aus, dass die Ermittler bereits über personenbezogene Verdachtsmomente verfügen, also annehmen, dass diese Personen für den Fall relevant sind. Weiterhin wird als Grundlage angenommen, dass für diesen ersten Kreis von Personen Sprachproben vorliegen.

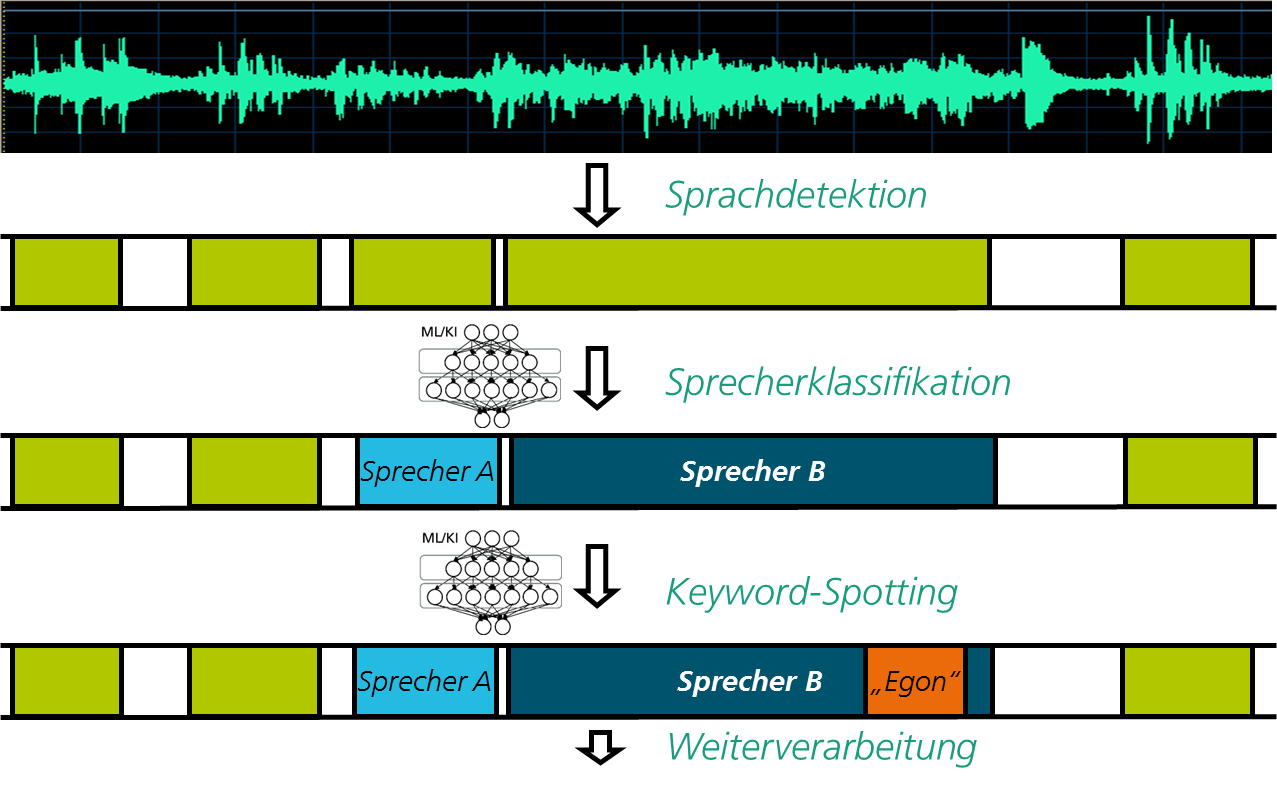

Das erste Modul des Demonstrators arbeitet auf dem durch die TKÜ gewonnenen Audiomaterial. Es nutzt KI-Verfahren, um dieses Material zu annotieren. In einem ersten Schritt werden dabei die Sequenzen des Materials identifiziert, in denen gesprochen wird. In einem zweiten Schritt erfolgt der Vergleich mit den vorliegenden, für die TKÜ relevanten Sprachproben. Als Ergebnis wird für die Sprachsequenzen der jeweilige Sprecher angezeigt. Außerdem werden die Teilsequenzen annotiert, in denen das Modul Schlüsselwörter erkennt, wobei der Anwender die relevanten Begriffe vorgibt. Nach der automatischen Annotation ermöglicht das Modul überdies, Teilsequenzen im Audiosignal zu markieren, um sich diese gezielt vorspielen zu lassen.

Anreicherung mit Social Media- und Malware-Kontext

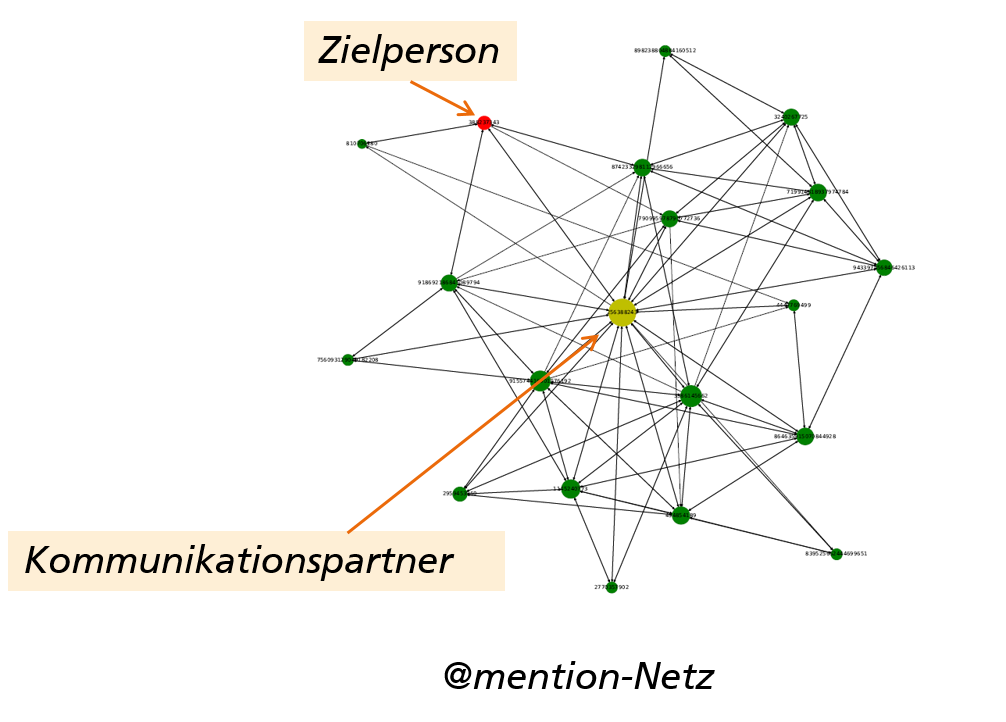

Die weiteren Module des Demonstrators erlauben, die im ersten Schritt gewonnenen Informationen anzureichern und so in einen Kontext zu setzen. Die Kontrolle über diese Analyse hat der Anwender. Er legt die Entitäten, über die die Kontextinformation extrahiert werden soll, fest. Hierzu zählen etwa die kommunizierenden Personen oder Begriffe, die in der Kommunikation gefallen sind und die als relevant eingeschätzt werden. Die Kontextinformationen werden dabei aus den Social Media-Analysen und aus verfügbaren Datenbeständen zusammengestellt. Bei dieser Analyse werden die als relevant eingeschätzten Entitäten in ein Modul eingegeben, welches Social Media-Beiträge, etwa Tweets, danach durchsucht, ob sie gemeinsam auftreten. Relevante neue Entitäten werden ermittelt und visualisiert. So können beispielsweise auch Personen ermittelt werden, die mit den überwachten Personen kommunizieren.

Neben der Verwertung von Social Media-Beiträgen können mit einem weiteren Modul Kontextinformationen aus Datenbeständen aus dem Bereich der Cyberkriminalität zur Anreicherung herangezogen werden. Die Datenbestände umfassen beispielsweise Informationen zu Tätergruppierungen, deren Aliase, deren Herkunft, bekannte Kampagnen und dabei benutzte Werkzeuge (Malware). Darüber hinaus können Indicators of Compromise zur Verfügung stehen, die eine Verknüpfung zwischen bereits bekannten Informationen aus den Ermittlungen und den zuvor genannten Modulen sowie den zusätzlichen Kontextinformationen der Datenbestände dieses Moduls erlauben. So lassen sich beispielsweise zu aus Tweets identifizierten Personen und in den Texten enthaltenen Indikatoren wie IP-Adressen Verknüpfungen zu Tätergruppen herstellen, was wertvollen Kontext für die weiteren Ermittlungen bedeutet.

Die Datenbestände werden unter anderem durch ein Modul zur automatischen Auswertung von Advanced Persistent Threat (APT) Reports gespeist und ständig aktualisiert. Es steht eine Benutzeroberfläche zur Verfügung, mit der der Anwender, zusätzlich zu den automatisiert angereicherten Informationen, weitere Recherchen in den Datenbeständen durchführen kann. Auch dieses Modul ist Teil des Demonstrators.

Mensch bleibt als Entscheider im Mittelpunkt

Zu allen entwickelten Anwendungen besitzt Fraunhofer FKIE umfangreiches Domänenwissen und nutzt »Leading edge«-Technologien (Stichwort »Künstliche Intelligenz«). Bei der Entwicklung entsprechender effektiver und effizienter Mensch-Maschine-Systeme bleibt jedoch der Mensch immer der Dreh- und Angelpunkt und als Entscheider letztlich auch verantwortlicher Akteur. Dies gilt für den hier präsentierten Demonstrator, der exemplarisch für eine Vielzahl weiterer FKIE-Aktivitäten zum Thema der automatisierten Informationsauswertung steht.